Cómo evitar problemas después de un reseteo de fábrica en teléfonos corporativos

Un factory reset en un Android corporativo no solo borra datos. También puede sacar el equipo de gestión, eliminar apps y políticas, romper la continuidad operativa y dejar a TI sin visibilidad. La mejor estrategia no depende de una sola función: combina restricciones del MDM, bloqueo de acceso a Settings, control sobre Android recovery cuando el fabricante lo permite, trazabilidad del evento y Zero-Touch como última capa para recuperar el control.

El problema no es solo el borrado: es perder el control del dispositivo

En Android corporativo, un reseteo de fábrica puede eliminar la app de gestión, las configuraciones, las restricciones y las aplicaciones desplegadas por TI. El teléfono puede volver a encender como si fuera un equipo nuevo, pero sin gobierno corporativo, sin trazabilidad y sin garantía de que vuelva al entorno correcto.

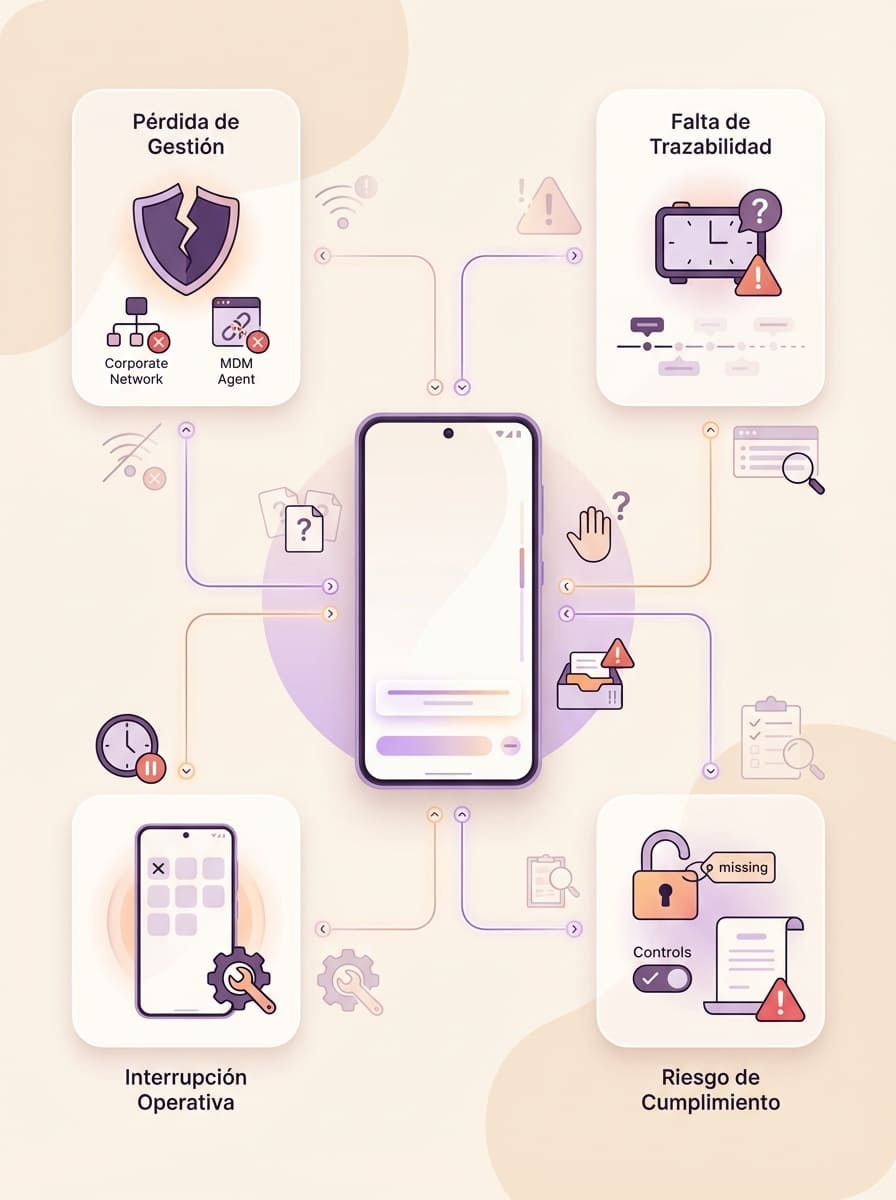

Qué puede salir mal después de un factory reset

El reseteo puede venir de Settings, de recovery, de una acción técnica, de un error del usuario o incluso de una intervención de soporte. En todos los casos, la pregunta importante es la misma: ¿el teléfono volverá automáticamente a estar bajo control corporativo?

Sin una estrategia correcta, el dispositivo puede quedar fuera del MDM, sin sus políticas, sin las apps obligatorias y sin evidencia clara de cuándo ocurrió el borrado. Eso afecta seguridad, continuidad operativa y gestión de inventario.

También genera una carga silenciosa para TI: reprovisionamiento manual, tickets repetidos, errores humanos y dificultad para confirmar qué equipos sí regresaron a cumplimiento y cuáles no.

Pérdida de gestión

Se borra el agente o desaparece la vinculación corporativa del equipo.

Caída operativa

El usuario vuelve a un equipo sin apps críticas ni configuraciones de trabajo.

Falta de trazabilidad

TI no siempre sabe cuándo ocurrió el reset ni si fue autorizado.

Riesgo de cumplimiento

El dispositivo puede volver sin restricciones o sin validaciones básicas.

Seguridad

El dispositivo puede salir del estándar corporativo y volver sin controles suficientes.

Operación

El usuario pierde continuidad porque el equipo no se recupera solo ni rápido.

Gobierno

TI deja de tener evidencia clara de qué pasó y cuáles equipos se desalinearon.

Por qué el MDM/UEM sí es necesario

Sin una plataforma de gestión, la empresa depende del usuario, de instrucciones manuales y de la esperanza de que el equipo vuelva “bien” después del reset.

Permite poner restricciones antes del incidente

El control debe existir antes de que el dispositivo sea borrado. Ahí es donde el MDM hace la diferencia.

Centraliza políticas, apps y configuración

Si el equipo vuelve a gestión, el MDM reaplica lo necesario de forma más rápida y consistente.

Da visibilidad y evidencia

La consola permite revisar estado, historial, detalles de dispositivo, alertas y trazabilidad operativa.

Reduce dependencia del usuario final

La recuperación deja de depender de que la persona recuerde pasos, cuentas, códigos o configuraciones.

La mejor defensa es por capas

No conviene depender de una sola medida. En la práctica, la protección más sólida combina prevención, endurecimiento, recuperación automática y trazabilidad.

Bloquear o limitar acceso a Settings

El primer nivel es reducir la posibilidad de que el usuario llegue fácilmente a configuraciones sensibles. En algunos fabricantes o modos de administración, el MDM permite restringir acceso al Settings app o limitar qué partes del sistema puede modificar el usuario.

Restringir factory reset desde el sistema

Algunos MDM permiten aplicar restricciones para impedir el factory reset desde la interfaz normal del dispositivo o controlarlo mediante perfiles de seguridad.

Bloquear vías adicionales como recovery o safe boot cuando aplique

En escenarios compatibles con fabricante, agente o modo de administración, conviene endurecer también rutas alternativas que pueden usarse para esquivar controles básicos desde el sistema operativo.

Usar FRP / Enterprise FRP como control de reactivación

Aunque no evita todos los resets, sí ayuda a que el dispositivo no quede libremente reutilizable después del borrado y puede amarrar la reactivación al marco corporativo definido.

Zero-Touch como última capa de recuperación

Si el equipo fue registrado correctamente, un reset no debería significar “se perdió todo”. Debería significar “volverá a la provisión corporativa”.

Logging y reporting para detectar, confirmar y responder

No basta con bloquear. También hay que poder demostrar cuándo ocurrió el evento, qué dispositivo pasó por eso y si volvió a cumplimiento.

Cómo se puede abordar con distintos MDM/UEM

Cada plataforma lo implementa con nombres y alcances distintos, pero la lógica de control suele ser similar: restringir el borrado, endurecer el acceso al sistema y asegurar el reenrolamiento.

| Plataforma / enfoque | Qué aporta | Cómo encaja en la estrategia |

|---|---|---|

| MDM | Puede usarse para prevenir factory reset en Android corporativo y también para trabajar con Enterprise Factory Reset Protection. | Sirve como capa de restricción y de continuidad del control, especialmente si la empresa quiere evitar que el equipo quede no administrado después del borrado. |

| Controles OEM / fabricante | En algunos equipos Android, especialmente rugerizados o con APIs del fabricante, existen restricciones extra sobre Settings, recovery, safe boot o flujos avanzados. | Son la capa complementaria que más refuerza la protección cuando el estándar Android por sí solo no alcanza. |

| Zero-Touch Enrollment | No es la capa que “bloquea” el reset. Es la que asegura que, si el reset ocurre, el equipo vuelva al flujo de gestión automáticamente. | Debe verse como la última línea de recuperación, no como reemplazo de las restricciones preventivas. |

MDM

Tiene un enfoque claro sobre prevenir factory reset y trabajar con Enterprise FRP para que el control corporativo no se pierda con facilidad.

Zero-Touch

Es la red de seguridad para que un equipo correctamente registrado vuelva a mostrar que es un dispositivo administrado incluso después del factory reset.

Ejemplo de arquitectura recomendada

La mejor práctica suele ser combinar prevención en el dispositivo con recuperación automática del enrolamiento.

Capa preventiva

Restringir acceso a Settings, endurecer acciones de usuario y bloquear rutas obvias hacia el reseteo.

Capa de contención

Usar FRP, perfiles de seguridad y controles OEM para que un borrado no libere el activo corporativo.

Capa de recuperación

Configurar Zero-Touch para que el dispositivo vuelva al flujo corporativo al siguiente arranque.

Logging, auditoría y reportes: la parte que muchas empresas olvidan

Bloquear el problema es importante. Detectarlo y demostrarlo también. Sin registros, el equipo de TI queda discutiendo hipótesis en lugar de actuar con evidencia.

Una buena estrategia móvil debe permitir responder preguntas básicas y críticas:

- ¿Qué dispositivo fue reseteado?

- ¿Cuándo ocurrió?

- ¿Seguía administrado antes del evento?

- ¿Volvió a enrolarse después?

- ¿Recuperó sus perfiles, apps y cumplimiento?

- ¿Fue un caso aislado o está pasando en varios equipos?

Qué conviene medir y reportar

- Estado actual de enrolamiento y cumplimiento.

- Historial de acciones de seguridad y administración.

- Alertas de dispositivos que desaparecieron de la consola o cambiaron de estado inesperadamente.

- Reportes periódicos de flota, excepciones y equipos no conformes.

- Tiempos de recuperación tras un incidente o reprovisión.

Además, conviene exportar o conservar auditoría el tiempo suficiente para análisis operativo y validaciones internas.

Auditoría

Permite revisar eventos por fecha, módulo o usuario y conservar historial útil para investigación y control interno.

Detalles por dispositivo

Ayudan a validar estado, restricciones, apps, alertas y otros elementos clave para confirmar recuperación.

Reportes programados

Son útiles para monitorear tendencia, detectar patrones y comprobar si el problema afecta a más equipos.

Señales de que tu organización todavía está expuesta

Si hoy ocurre cualquiera de estos escenarios, probablemente tu estrategia de movilidad todavía depende demasiado de procesos manuales.

TI se entera tarde del reset

El problema se descubre cuando el usuario ya no puede trabajar o cuando el equipo dejó de reportar.

No hay certeza de cuándo ocurrió

No existe logging útil para reconstruir el momento, el alcance o la secuencia del evento.

El reprovisionamiento es manual

Soporte debe reinstalar agente, perfiles y apps uno por uno para recuperar el equipo.

Zero-Touch no está preparado

Después del borrado, el teléfono puede arrancar fuera de gestión y depender del usuario para volver.

Cierre

El factory reset en Android corporativo no debe analizarse como un evento aislado. Es una prueba de madurez del modelo de gestión móvil. Si un teléfono puede borrarse y quedar fuera del control corporativo, la organización tiene una brecha operativa y de seguridad.

La respuesta más sólida combina varias capas: restricciones del MDM, endurecimiento del acceso a configuraciones sensibles, bloqueo de opciones adicionales cuando el fabricante lo permite, mecanismos de FRP y un Zero-Touch bien implementado para que el equipo vuelva automáticamente al entorno corporativo. Y todo eso debe acompañarse con buena auditoría, buenos reportes y capacidad real de confirmar qué pasó.

¿Necesitas ayuda para evitar factory reset no deseados y recuperar el control con MDM?

En Movilitix ayudamos a diseñar e implementar estrategias reales de gestión móvil: endurecimiento del dispositivo, Zero-Touch, políticas de seguridad, reporting operativo y despliegues con plataformas como SOTI, ManageEngine y otros entornos UEM. Si quieres revisar cómo cerrar estas brechas en tu flota Android, podemos ayudarte.

Preguntas frecuentes

¿Un MDM puede impedir totalmente cualquier factory reset?

No en todos los escenarios. Depende del modo de administración, del fabricante, del modelo y de las APIs disponibles. Por eso conviene trabajar por capas.

¿Zero-Touch reemplaza las restricciones del MDM?

No. Zero-Touch sirve como capa de recuperación automática. Las restricciones siguen siendo necesarias para reducir la probabilidad y el impacto del reset.

¿FRP y Enterprise FRP significan lo mismo que bloquear el reset?

No exactamente. Ayudan a controlar la reactivación o a mantener el marco corporativo después del borrado, pero no siempre equivalen a impedir todas las vías de reset.

¿Qué debería revisar TI después de detectar un reset?

Cuándo ocurrió, qué dispositivo fue afectado, si volvió a enrolarse, si recuperó sus apps y perfiles, y si quedó nuevamente en cumplimiento.