Seguridad y cumplimiento en dispositivos móviles con MDM/EMM

Fortalecemos la seguridad con políticas y controles prácticos que protegen datos y accesos sin frenar a los usuarios/operadores.

Seguridad y cumplimiento en dispositivos móviles con MDM/EMM

Fortalecemos la seguridad con políticas y controles prácticos que protegen datos y accesos sin frenar a los usuarios/operadores.

Cómo fortalecemos la seguridad y el cumplimiento de tu flota móvil sin frenar la operación

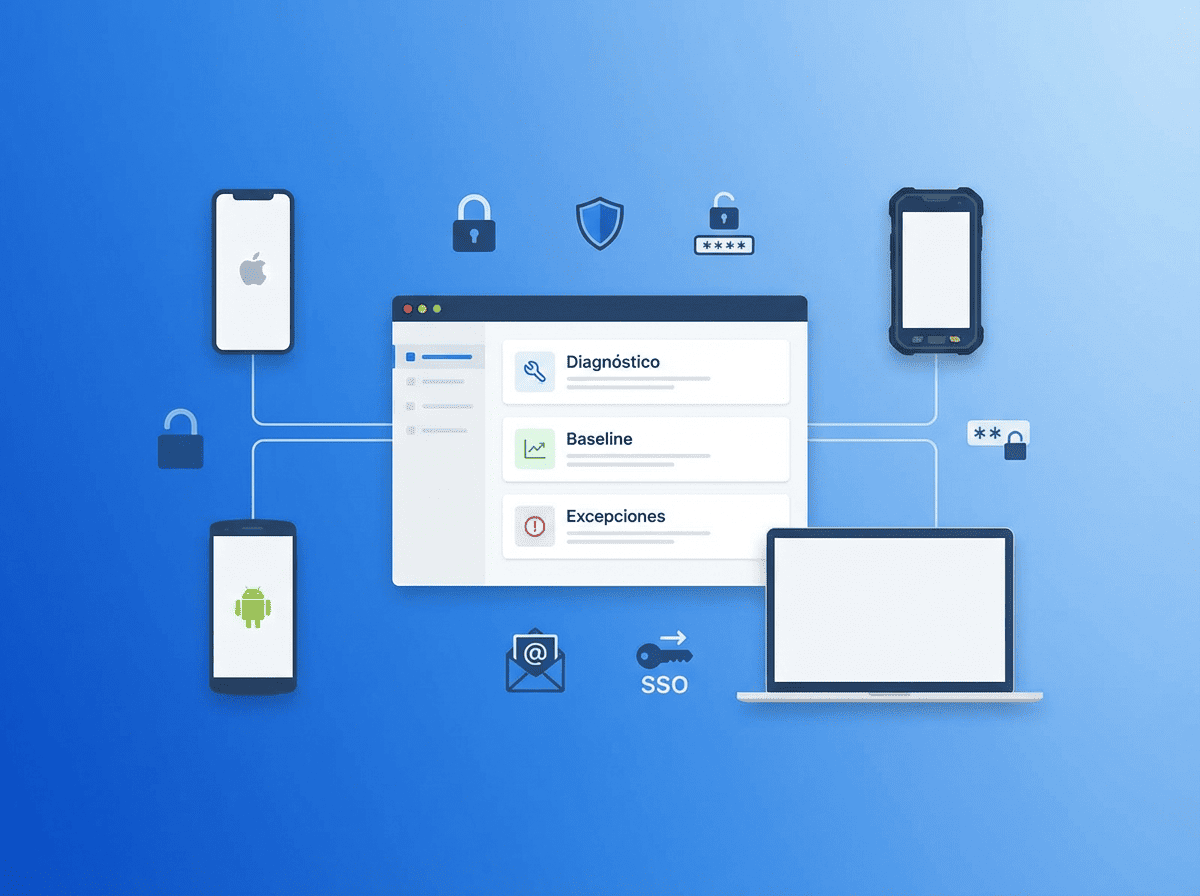

Partimos de tu realidad operativa para definir una base de seguridad móvil aplicable desde el día 1: qué controlar, qué proteger y qué excepciones permitir según el tipo de usuario, dispositivo y operación.

- Levantamiento del contexto operativo: COPE / BYOD / Kiosk, Android / iOS (y rugged si aplica)

- Identificación de riesgos por perfil, tipo de uso, apps críticas y conectividad

- Definición de baseline de seguridad: bloqueo, cifrado, passcode, restricciones y hardening

- Clasificación de accesos y datos (correo, apps internas, archivos, credenciales, SSO)

- Matriz de excepciones controladas para balancear operación y seguridad

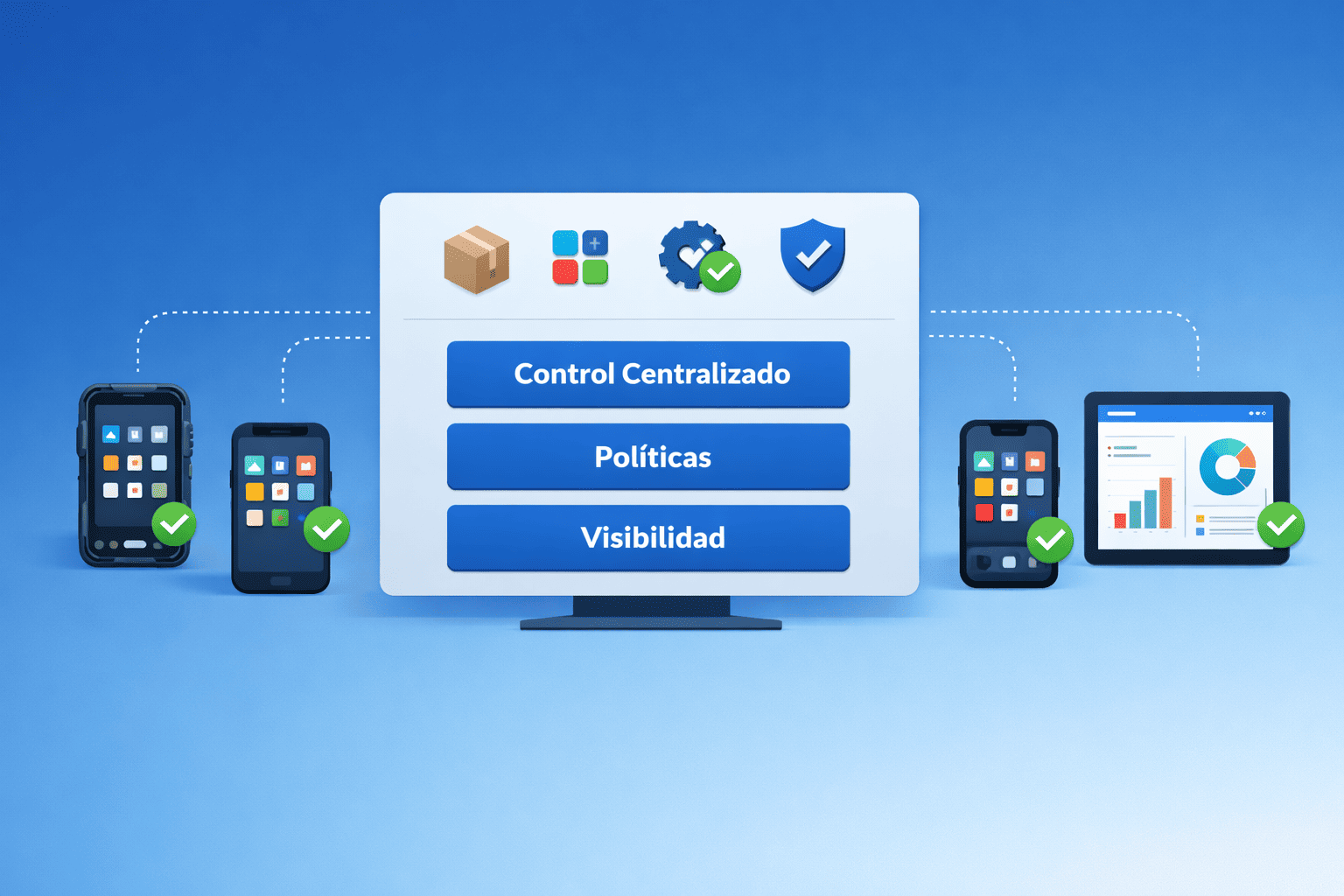

Implementamos la base de seguridad móvil con MDM/UEM para tener control centralizado de la flota: visibilidad, políticas, restricciones y administración consistente por perfil y caso de uso.

- Inventario y visibilidad de dispositivos, versiones, estado, apps y configuración

- Segmentación por perfiles/roles (COPE, BYOD, Kiosk, campo, tienda, supervisión)

- Aplicación de políticas y restricciones por grupo, rol o tipo de dispositivo

- Configuración de controles clave: Wi-Fi/VPN, correo, certificados, accesos y permisos

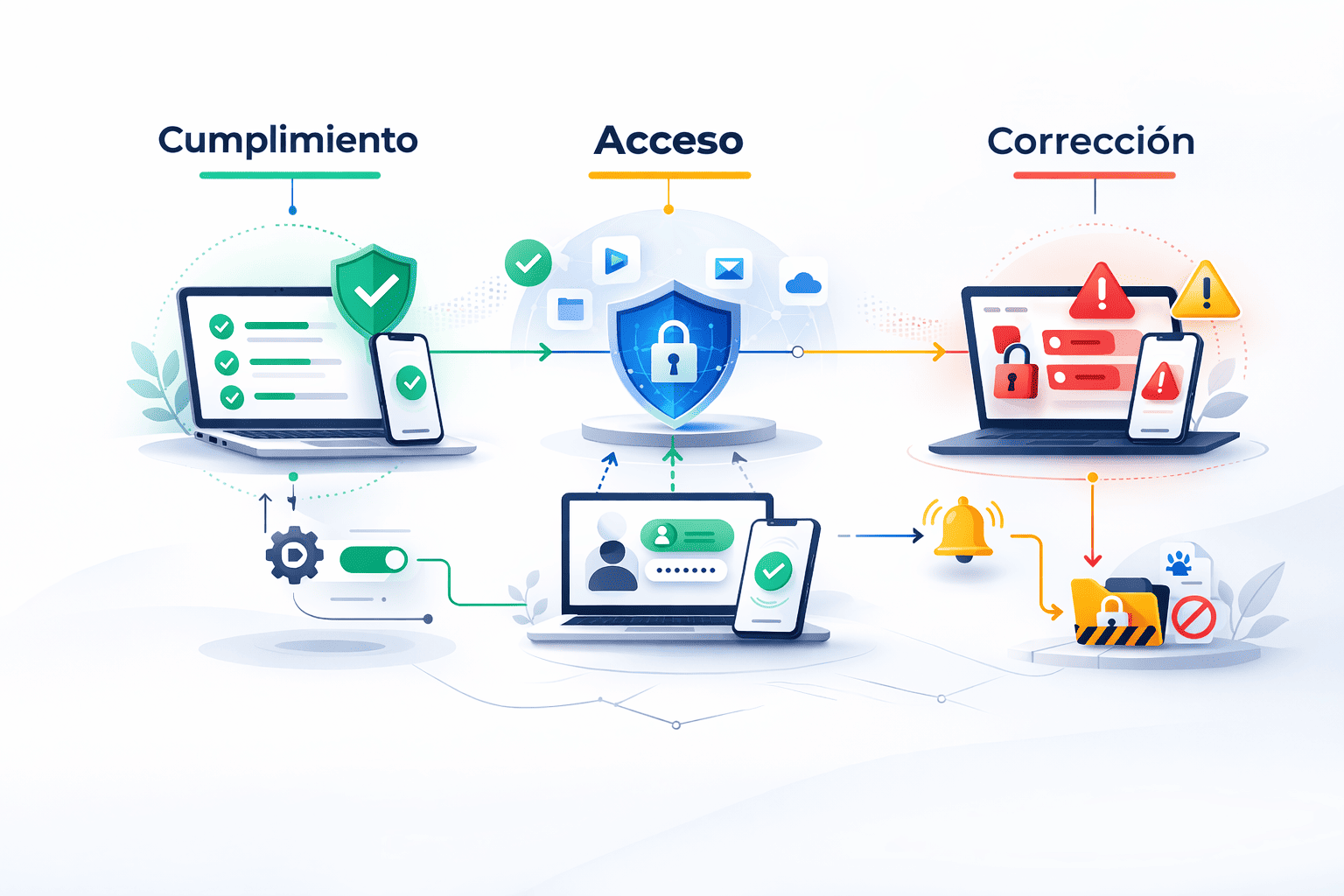

Aplicamos reglas de compliance y controles de acceso que protegen datos y usuarios sin frenar la operación, con validaciones automáticas y acciones claras cuando un dispositivo se desvía.

- Reglas de cumplimiento: OS mínimo, cifrado, passcode, root/jailbreak, estado del agente

- Controles de acceso por cumplimiento (Conditional Access / acceso por postura, si aplica)

- Remediación operativa: alerta, corrección guiada, bloqueo o cuarentena según criticidad

- Políticas para apps: catálogo corporativo, instalación permitida/restringida, versiones y updates

- Evidencia de cumplimiento: reportes, bitácoras y seguimiento de desviaciones

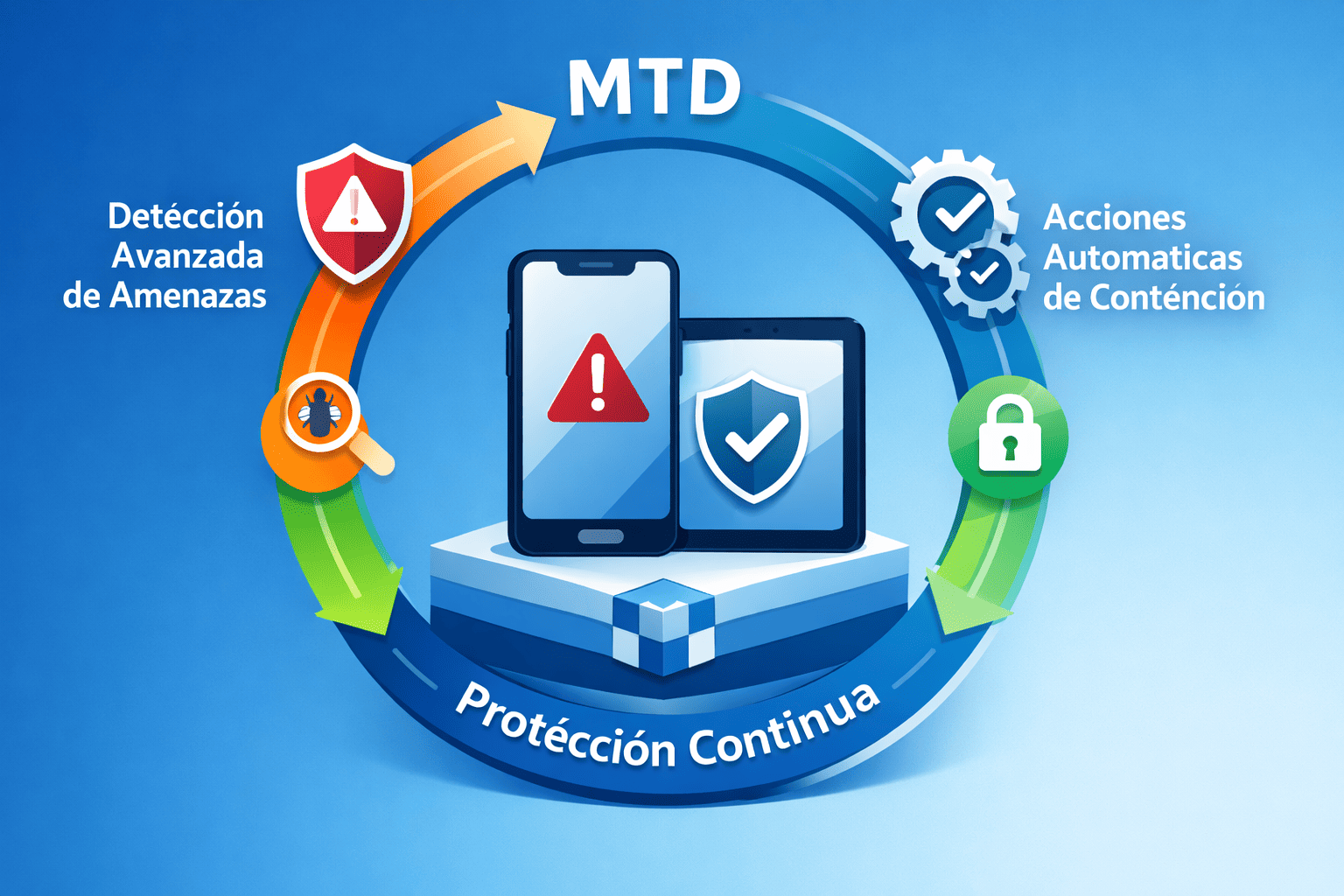

Elevamos la protección con monitoreo y defensa avanzada, integrando MTD (Mobile Threat Defense) cuando el caso lo requiere, y mantenemos una rutina de mejora continua para sostener seguridad y estabilidad.

- Evaluación de casos de uso para MTD (phishing, apps riesgosas, redes inseguras, acceso sensible)

- Integración MDM/UEM + MTD para alertas accionables y respuesta coordinada

- Flujos de contención y remediación: restringir acceso, aislar, corregir y revalidar compliance

- Monitoreo continuo de riesgos, incidentes y tendencias de seguridad móvil

- Roadmap de mejora continua: ajustes de políticas, automatización y fortalecimiento progresivo

Retos reales. Soluciones aplicables.

Reto: "Queremos mejorar la seguridad móvil, pero aún no tenemos MDM/UEM". Muchas empresas quieren fortalecer la seguridad de sus dispositivos móviles, pero hoy operan con controles dispersos (manuales, por app o por usuario), sin una base central para aplicar políticas, visibilidad o cumplimiento de forma consistente.

Qué pasa

- No existe inventario confiable de dispositivos, apps, versiones y estado de seguridad

- Los controles se aplican manualmente y de forma distinta entre áreas/equipos

- Es difícil separar políticas para COPE / BYOD / Kiosk según el riesgo real

- TI trabaja de forma reactiva, resolviendo casos uno por uno

- No hay evidencia clara de cumplimiento para auditorías o revisiones internas

Qué hacemos

- Definimos una ruta de entrada a seguridad móvil con MDM/UEM como base

- Levantamos el contexto operativo y priorizamos riesgos reales por perfil de uso

- Diseñamos e implementamos el baseline inicial de políticas, restricciones y compliance

- Centralizamos visibilidad y control de la flota con administración por grupos/roles

- Dejamos reportes y trazabilidad para operar con orden y crecer sobre una base sólidas

Reto: e una mliance y alcance real.

Solución: Realizamos re esa stos y próximos pasos claros.

Reto: "Queremos protección avanzada (MTD), pero la base aún no está ordenada". Es común querer incorporar MTD (Mobile Threat Defense) para subir el nivel de protección, pero si la base MDM/UEM no está bien definida (inventario, políticas, compliance y flujos), las alertas se vuelven difíciles de accionar y la operación se complica.

Qué pasa

- Se detectan riesgos, pero no existe un flujo claro para remediar o contener

- Las alertas de seguridad no se conectan con políticas de cumplimiento o acceso

- La operación responde caso por caso, sin criterios homogéneos

- Se invierte en herramientas avanzadas sin obtener control real ni evidencia

- Seguridad y operación se sobrecargan por falta de automatización y estándar

Qué hacemos

- Ordenamos primero la base: MDM/UEM, perfiles, compliance y controles operables

- Definimos qué casos sí justifican MTD según riesgo, usuarios y datos protegidos

- Integramos MDM + MTD para respuestas accionables (alertar, restringir, cuarentena, remediar)

- Establecemos flujos de incidentes con responsables, evidencia y seguimiento

- Implementamos mejora continua con métricas de cumplimiento, riesgo y estabilidad operativa/li>